go语言使用jwt认证的实现

目录

- 加密

- 解密

这几天在学习nodejs,进一步了解npm,学习过程中解开了以前的一个疑惑,以前不知道token可以携带信息,只以为是用来做对比的,学到了jwt身份认证,知道了如何使用的,感觉很好用,但是我不用nodejs开发,所以就去看了下golang的,做下记录

刚学,博客内容写的可能不大对,因为基本都是自己的理解,术语用的可能也不到位,但是用起来倒是没问题,见谅

使用以下命令获取

go get github.com/golang-jwt/jwt

加密

首先声明一串用于加密解密的秘钥

mySigningKey := []byte("asfasfdafasdfdasfa.")

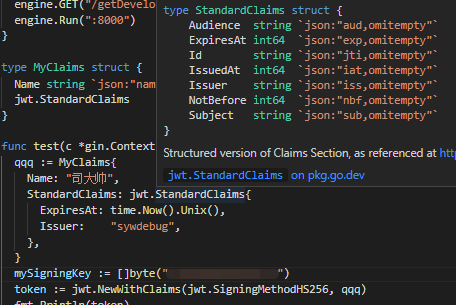

然后使用jwt.NewWithClaimsnew一个token,这个玩意有两个参数,返回值就是token

第一个是加密方法,我这里使用的是hs256加密

第二个是加密的一些参数,可以使用自带的jwt.MapClaims,也可以自定义一个结构体,如果是自定义结构体需要实现jwt.StandardClaims结构体,里面可以定义过期时间颁发者等等

我这里使用的是jwt.MapClaims,里面也可以定义过期时间等等,不同的就是写法不一样,我这里举例子设置过期时间为5秒

token:=jwt.NewWithClaims(jwt.SigningMethodHS256, jwt.MapClaims{

"name": "司大帅",

"exp": time.Now().Unix() + 5,

"iss": "sywdebug",

})

下图就是token打印出来的结果

在将token返回给前端时候需要使用自己声明的秘钥加密一下,再返回给前端

tokenString, err := token.SignedString(mySigningKey)

if err != nil {

log.Println(err.Error())

return

}

fmt.Println("加密后的token字符串", tokenString)

在前端登录时,将加密后的token字符串返回给前端,在调用需要验证的接口时将 token 传回后端,在后端进行解密验证

解密

解密使用jwt.Parse方法,如果上面使用了自定义结构体的话就使用jwt.ParseWithClaims方法jwt.Parse有两个参数

第一个就是加密后的token字符串

第二个是一个自带的回调函数,将秘钥和错误return出来即可jwt.ParseWithClaims有三个参数

第一个就是加密后的token字符串

第二个是加密使用的模板,例如上面示例将qqq传入即可

第三个是一个自带的回调函数,将秘钥和错误return出来即可

//在这里如果也使用jwt.ParseWithClaims的话,第二个参数就写jwt.MapClaims{}

//例如jwt.ParseWithClaims(tokenString, jwt.MapClaims{},func(t *jwt.Token) (interface{}, error){}

token, err = jwt.Parse(tokenString, func(t *jwt.Token) (interface{}, error) {

return mySigningKey, nil

})

if err != nil {

log.Println(err.Error())

return

}

fmt.Println("token:", token)

fmt.Println("token.Claims:", token.Claims)

fmt.Println(token.Claims.(jwt.MapClaims)["name"])

上面给的过期时间是5秒,如果加一个6秒的延迟再执行解析,就会返回token已过期了

到此这篇关于go语言使用jwt认证的实现的文章就介绍到这了,更多相关go语言 jwt认证内容请搜索我们以前的文章或继续浏览下面的相关文章希望大家以后多多支持我们!