Java spring单点登录系统

目录

- 1.单点登录系统介绍

- 2.简单业务实现

- 2.1添加依赖

- 2.2 项目配置文件

- 2.3添加项目启动类

- 2.4 启动并访问项目

- 3. 优化进一步设计

- 3.1 定义安全配置类 SecurityConfig

- 3.2定义用户信息处理对象

- 3.3 网关中登陆路由配置

- 3.4基于Postman进行访问测试

- 3.5 定义登陆页面

- 3.6 构建令牌配置对象

- 3.7 定义认证授权核心配置

- 授权服务器的核心配置

- Postman访问测试

- 4 资源服务器配置–sca-resource

- 4.1 构建令牌配置对象

- 4.3 设置资源访问的权限

- 4.4 启动服务访问测试

- 4.4.1 访问auth认证授权服务获取token

- 4.4.2 携带TOKEN访问资源服务器

- 4.4.3 对403异常前端页面显示

- 4.5 Oauth2规范

- 4.6 面试问题点

- 5 Bug 分析

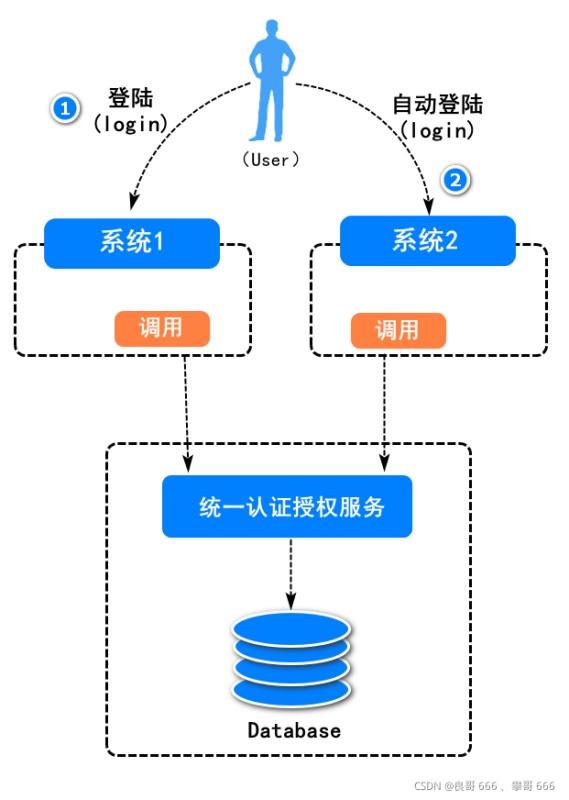

1.单点登录系统介绍

多点登陆系统。应用起来相对繁琐(每次访问资源服务都需要重新登陆认证和授权)。与此同时,系统代码的重复也比较高。所以单点登录系统,倍受欢迎!

单点登录系统,即多个站点共用一台认证授权服务器,用户在其中任何一个站点登录后,可以免登录访问其他所有站点。而且,各站点间可以通过该登录状态直接交互。

2.简单业务实现

在文件上传的项目添加认证授权服务,义登录页面(login.html),然后在页面中输入自己的登陆账号,登陆密码,将请求提交给网关,然后网关将请求转发到auth工程,登陆成功和失败要返回json数据,按照如下结构实现

在02-sca工程创建 sca-auth子module,作为认证授权服务

2.1添加依赖

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discovery</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-config</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-starter-oauth2</artifactId>

</dependency>

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

</dependency>

2.2 项目配置文件

在sca-auth工程中创建bootstrap.yml文件

server:

port: 8071

spring:

application:

name: sca-auth

cloud:

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

2.3添加项目启动类

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class ResourceAuthApplication {

public static void main(String[] args) {

SpringApplication.run(ResourceAuthApplication.class, args);

}

}

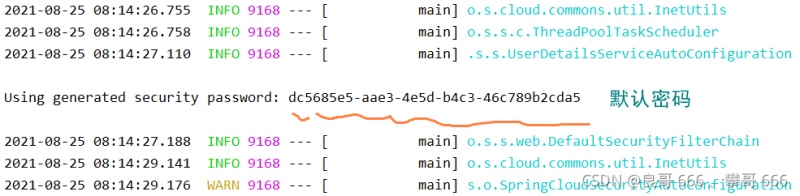

2.4 启动并访问项目

项目启动时,系统会默认生成一个登陆密码

打开浏览器输入http://localhost:8071呈现登陆页面

默认用户名为user,密码为系统启动时,在控制台呈现的密码。执行登陆测试,登陆成功进入如下界面(因为没有定义登陆页面,所以会出现404)

3. 优化进一步设计

3.1 定义安全配置类 SecurityConfig

修改SecurityConfig配置类,添加登录成功或失败的处理逻辑

package com.jt.auth.config;

import com.fasterxml.jackson.databind.ObjectMapper;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.config.annotation.authentication.builders.AuthenticationManagerBuilder;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.security.web.authentication.AuthenticationFailureHandler;

import org.springframework.security.web.authentication.AuthenticationSuccessHandler;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

import java.io.PrintWriter;

import java.util.HashMap;

import java.util.Map;

@Configuration//配置对象--系统启动时底层会产生代理对象,来初始化一些对象

public class SecurityConfig extends WebSecurityConfigurerAdapter {

//WebSecurityConfigurerAdapter 类是个适配器, 在配置的时候,需要我们自己写个配置类去继承他,然后编写自己所特殊需要的配置

//BCryptPasswordEncoder密码加密对象比MD5安全性更高,MD5暴力反射可以破解过

@Bean

public BCryptPasswordEncoder passwordEncoder(){

return new BCryptPasswordEncoder();

}

/**

* 配置认证管理器(负责对客户输入的用户信息进行认证),在其他配置类中会用到这个对象

* @return

* @throws Exception

*/

@Bean

public AuthenticationManager authenticationManagerBean()

throws Exception {

return super.authenticationManagerBean();

}

/**在这个方法中定义登录规则

* 1)对所有请求放行(当前工程只做认证)

* 2)登录成功信息的返回

* 3)登录失败信息的返回

* */

@Override

protected void configure(HttpSecurity http) throws Exception {

//禁用跨域

http.csrf().disable();

//放行所有请求

http.authorizeRequests().anyRequest().permitAll();

//登录成功与失败的处理

http.formLogin()

.successHandler(successHandler()) // .successHandler(AuthenticationSuccessHandler对象)

.failureHandler(failureHandler());

}

@Bean

//构建successHandler()方法来创建AuthenticationSuccessHandler对象

public AuthenticationSuccessHandler successHandler(){

// return new AuthenticationSuccessHandler() {

// @Override

// public void onAuthenticationSuccess(HttpServletRequest httpServletRequest, HttpServletResponse httpServletResponse, Authentication authentication) throws IOException, ServletException {

//

// }

// }

return (request,response,authentication) ->{

//1.构建map对象,封装响应数据

Map<String,Object> map=new HashMap<>();

map.put("state",200);

map.put("message","login ok"); //登录成功返回的响应信息

//2.将map对象写到客户端

writeJsonToClient(response,map);

};

}

@Bean

//failureHandler();方法来创建AuthenticationSuccessHandler对象

public AuthenticationFailureHandler failureHandler(){

return (request,response, e)-> {

//1.构建map对象,封装响应数据

Map<String,Object> map=new HashMap<>();

map.put("state",500);

map.put("message","login failure");//登录失败返回的响应信息

//2.将map对象写到客户端

writeJsonToClient(response,map);

};

}

//提取公共代码,将对象转为Json传给客户端, 构建writeJsonToClient();

private void writeJsonToClient(HttpServletResponse response,

Object object) throws IOException { // Object 类型,不只是Map类型,说不准

//2.将对象转换为json

//Gson-->toJson (需要自己找依赖)

//fastjson-->JSON (spring-cloud-starter-alibaba-sentinel)

//jackson-->writeValueAsString (spring-boot-starter-web)

String jsonStr=new ObjectMapper().writeValueAsString(object);

//3.将json字符串写到客户端

PrintWriter writer = response.getWriter();

writer.println(jsonStr);

writer.flush();

}

}

3.2定义用户信息处理对象

正常来说,用来与数据库中的用户信息作对比,认证是否正确,可否授权

package com.jt.auth.service;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.core.GrantedAuthority;

import org.springframework.security.core.authority.AuthorityUtils;

import org.springframework.security.core.userdetails.User;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.core.userdetails.UsernameNotFoundException;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.stereotype.Service;

import java.util.List;

/**

* 登录时用户信息的获取和封装会在此对象进行实现,

* 在页面上点击登录按钮时,会调用这个对象的loadUserByUsername方法,

* 页面上输入的用户名会传给这个方法的参数

*

*/

@Service

public class UserDetailsServiceImpl implements UserDetailsService {//获取用户详细信息的接口

@Autowired

//BCryptPasswordEncoder密码加密对象

private BCryptPasswordEncoder passwordEncoder;

//UserDetails用户封装用户信息(认证和权限信息)

@Override

//重写UserDetailsService 接口中的 loadUserByUsername();方法,定义用来核对数据库数据和授于相应的权限

public UserDetails loadUserByUsername(String username)

throws UsernameNotFoundException {

//1.基于用户名查询用户信息(用户名,用户状态,密码,....)

//Userinfo userinfo=userMapper.selectUserByUsername(username);数据库用户信息查询操作简写了

String encodedPassword=passwordEncoder.encode("123456");

//2.查询用户权限信息(后面访问数据库)

//这里先给几个假数据

List<GrantedAuthority> authorities =

AuthorityUtils.createAuthorityList(//这里的权限信息先这么写,后面讲

"sys:res:create", "sys:res:retrieve");

//3.对用户信息进行封装

return new User(username,encodedPassword,authorities);

}

}

3.3 网关中登陆路由配置

在网关配置文件中添加如下配置

server:

port: 9001

spring:

application:

name: sca-resource-gateway

cloud:

sentinel: #限流设计

transport:

dashboard: localhost:8180

eager: true

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

file-extension: yml

gateway:

discovery:

locator:

enabled: true

routes:

- id: router02

uri: lb://sca-auth #lb表示负载均衡,底层默认使用ribbon实现

predicates: #定义请求规则(请求需要按照此规则设计)

- Path=/auth/login/** #请求路径设计,单体架构

filters:

- StripPrefix=1 #转发之前去掉path中第一层路径

3.4基于Postman进行访问测试

启动sca-gateway,sca-auth服务,然后基于postman进行访问测试

3.5 定义登陆页面

在sca-resource-ui工程的static目录中定义login-sso.html 登陆页面

<!doctype html>

<html lang="en">

<head>

<!-- Required meta tags -->

<meta charset="utf-8">

<meta name="viewport" content="width=device-width, initial-scale=1">

<!-- Bootstrap CSS -->

<link href="https://cdn.jsdelivr.net/npm/bootstrap@5.0.2/dist/css/bootstrap.min.css" rel="external nofollow" rel="stylesheet" integrity="sha384-EVSTQN3/azprG1Anm3QDgpJLIm9Nao0Yz1ztcQTwFspd3yD65VohhpuuCOmLASjC" crossorigin="anonymous">

<title>login</title>

</head>

<body>

<div class="container"id="app">

<h3>Please Login</h3>

<form>

<div class="mb-3">

<label for="usernameId" class="form-label">Username</label>

<input type="text" v-model="username" class="form-control" id="usernameId" aria-describedby="emailHelp">

</div>

<div class="mb-3">

<label for="passwordId" class="form-label">Password</label>

<input type="password" v-model="password" class="form-control" id="passwordId">

</div>

<button type="button" @click="doLogin()" class="btn btn-primary">Submit</button>

</form>

</div>

<script src="https://cdn.jsdelivr.net/npm/bootstrap@5.0.2/dist/js/bootstrap.bundle.min.js" integrity="sha384-MrcW6ZMFYlzcLA8Nl+NtUVF0sA7MsXsP1UyJoMp4YLEuNSfAP+JcXn/tWtIaxVXM" crossorigin="anonymous"></script>

<script src="https://cdn.jsdelivr.net/npm/vue/dist/vue.js"></script>

<script src="https://unpkg.com/axios/dist/axios.min.js"></script>

<script>

var vm=new Vue({

el:"#app",//定义监控点,vue底层会基于此监控点在内存中构建dom树

data:{ //此对象中定义页面上要操作的数据

username:"",

password:""

},

methods: {//此位置定义所有业务事件处理函数

doLogin() {

//1.定义url

let url = "http://localhost:9001/auth/oauth/token"

//2.定义参数

let params = new URLSearchParams()

params.append('username',this.username);

params.append('password',this.password);

params.append("client_id","gateway-client");

params.append("grant_type","password");

params.append("client_secret","123456");

//3.发送异步请求

axios.post(url, params).then((response) => {

debugger

console.log(response.data);

let result=response.data;

//

localStorage.setItem("accessToken",result.access_token);

location.href="/fileupload.html" rel="external nofollow"

})

}

}

});

</script>

</body>

</html>

3.6 构建令牌配置对象

借助JWT(Json Web Token-是一种json格式)方式将用户信息转换为json格式,然后进行加密,保存用户信息到客户端,然后发送在客户端客户端接收到这个JWT之后,保存在客户端,之后带着JWT访问其它模块时,资源服务器解析获得用户信息,进行访问,达到解放内存的目的

config 目录下 TokenConfig类

package com.jt.auth.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

/*

*创建jwt类型令牌

*构建令牌的构成有三部分:

* header(头部信息:令牌类型)/

* payload(数据信息-用户信息,权限信息)/

* SIGNATURE(签名信息-对header和payload部分加密)

* */

@Configuration //配置对象--系统启动时底层会产生代理对象,来初始化一些对象

public class TokenConfig {

//定义令牌签发口令(暗号,规则),解密口令

//当客户端在执行登录时,加入有携带这个信息,认证服务器可以签发令牌

private String SIGNING_KEY = "auth"; 在对header和payload签名时,需要的一个口令

//构建令牌生成器对象()

@Bean

public TokenStore tokenStore(){

return new JwtTokenStore(jwtAccessTokenConverter());//令牌生成器(jwt转换器)

}

@Bean

//Jwt转换器,将任何数据转换为jwt字符串

public JwtAccessTokenConverter jwtAccessTokenConverter(){

JwtAccessTokenConverter converter=new JwtAccessTokenConverter();

//设置加密/解密口令

converter.setSigningKey(SIGNING_KEY);

return converter;

}

}

创建认证管理器对象

在SecurityConfig中添加如下方法(后面授权服务器会用到):

/**

* 配置认证管理器(负责对客户输入的用户信息进行认证),在其他配置类中会用到这个对象

* @return

* @throws Exception

*/

@Bean

public AuthenticationManager authenticationManagerBean()

throws Exception {

return super.authenticationManagerBean();

}

3.7 定义认证授权核心配置

授权服务器的核心配置

package com.jt.auth.config;

import lombok.AllArgsConstructor;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.http.HttpMethod;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.crypto.password.PasswordEncoder;

import org.springframework.security.oauth2.config.annotation.configurers.ClientDetailsServiceConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configuration.AuthorizationServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableAuthorizationServer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerEndpointsConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.AuthorizationServerTokenServices;

import org.springframework.security.oauth2.provider.token.DefaultTokenServices;

import org.springframework.security.oauth2.provider.token.TokenEnhancerChain;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import java.util.Arrays;

/**

* 完成所有配置的组装,在这个配置类中完成认证授权,JWT令牌签发等配置操作

* 1)SpringSecurity (安全认证和授权)

* 2)TokenConfig

* 3)Oauth2(暂时不说)

*/

@AllArgsConstructor

@Configuration

@EnableAuthorizationServer //开启认证和授权服务

public class Oauth2Config extends AuthorizationServerConfigurerAdapter {

//此对象负责完成认证管理

private AuthenticationManager authenticationManager;

//TokenStore负责完成令牌创建,信息读取

private TokenStore tokenStore;

//负责获取用户详情信息(username,password,client_id,grant_type,client_secret)

//private ClientDetailsService clientDetailsService;

//JWT令牌转换器(基于用户信息构建令牌,解析令牌)

private JwtAccessTokenConverter jwtAccessTokenConverter;

//密码加密匹配器对象

private PasswordEncoder passwordEncoder;

//负责获取用户信息信息

private UserDetailsService userDetailsService;

//设置认证端点的配置(/oauth/token),客户端通过这个路径获取JWT令牌

@Override

public void configure(AuthorizationServerEndpointsConfigurer endpoints) throws Exception {

endpoints

//配置认证管理器

.authenticationManager(authenticationManager)

//验证用户的方法获得用户详情

.userDetailsService(userDetailsService)

//要求提交认证使用post请求方式,提高安全性

.allowedTokenEndpointRequestMethods(HttpMethod.POST,HttpMethod.GET)

//要配置令牌的生成,由于令牌生成比较复杂,下面有方法实现

.tokenServices(tokenService());//这个不配置,默认令牌为UUID.randomUUID().toString()

}

//定义令牌生成策略

@Bean

public AuthorizationServerTokenServices tokenService(){

//这个方法的目标就是获得一个令牌生成器

DefaultTokenServices services=new DefaultTokenServices();

//支持令牌刷新策略(令牌有过期时间)

services.setSupportRefreshToken(true);

//设置令牌生成策略(tokenStore在TokenConfig配置了,本次我们应用JWT-定义了一种令牌格式)

services.setTokenStore(tokenStore);

//设置令牌增强(固定用法-令牌Payload部分允许添加扩展数据,例如用户权限信息)

TokenEnhancerChain chain=new TokenEnhancerChain();

chain.setTokenEnhancers(

Arrays.asList(jwtAccessTokenConverter));

//令牌增强对象设置到令牌生成

services.setTokenEnhancer(chain);

//设置令牌有效期

services.setAccessTokenValiditySeconds(3600);//1小时

//刷新令牌应用场景:一般在用户登录系统后,令牌快过期时,系统自动帮助用户刷新令牌,提高用户的体验感

services.setRefreshTokenValiditySeconds(3600*72);//3天

//配置客户端详情

//services.setClientDetailsService(clientDetailsService);

return services;

}

//设置客户端详情类似于用户详情

@Override

public void configure(ClientDetailsServiceConfigurer clients) throws Exception {

clients.inMemory()

//客户端id

.withClient("gateway-client")

//客户端秘钥

.secret(passwordEncoder.encode("123456"))

//设置权限

.scopes("all")//all只是个名字而已和写abc效果相同

//允许客户端进行的操作 里面的字符串千万不能写错

.authorizedGrantTypes("password","refresh_token");

}

// 认证成功后的安全约束配置

@Override

public void configure(AuthorizationServerSecurityConfigurer security) throws Exception {

//认证通过后,允许客户端进行哪些操作

security

//公开oauth/token_key端点

.tokenKeyAccess("permitAll()")

//公开oauth/check_token端点

.checkTokenAccess("permitAll()")

//允许提交请求进行认证(申请令牌)

.allowFormAuthenticationForClients();

}

}

Postman访问测试

第一步:启动服务

依次启动sca-auth服务,sca-resource-gateway,sca-resource-ui服务。

第二步:检测sca-auth服务控制台的Endpoints信息,例如:

打开postman进行登陆访问测试

{

"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE2MzAwNzYxMTAsInVzZXJfbmFtZSI6ImphY2siLCJhdXRob3JpdGllcyI6WyJzeXM6cmVzOmNyZWF0ZSIsInN5czpyZXM6cmV0cmlldmUiXSwianRpIjoiM2Q0MzExOTYtYmRkZi00Y2NhLWFmMDMtNWMzNGM4ZmJkNzQ3IiwiY2xpZW50X2lkIjoiZ2F0ZXdheS1jbGllbnQiLCJzY29wZSI6WyJhbGwiXX0.GnrlqsZMSdagDaRQDZWDLbY7I7KUlXQgyXATcXXS6FI",

"token_type": "bearer",

4 资源服务器配置–sca-resource

4.1 构建令牌配置对象

package com.jt.resource.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableResourceServer;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

/*

*创建jwt类型令牌

*构建令牌的构成有三部分:

* header(头部信息:令牌类型)/

* payload(数据信息-用户信息,权限信息)/

* SIGNATURE(签名信息-对header和payload部分加密)

* */

@Configuration //配置对象--系统启动时底层会产生代理对象,来初始化一些对象

public class TokenConfig {

//定义令牌签发口令(暗号,规则),解密口令

//当客户端在执行登录时,加入有携带这个信息,认证服务器可以签发令牌

//在对header和payload签名时

private String SIGNING_KEY = "auth";

//构建令牌生成器对象()

@Bean

public TokenStore tokenStore(){

return new JwtTokenStore(jwtAccessTokenConverter());//令牌生成器(转换器)

}

//Jwt转换器,将任何数据转换为jwt字符串

@Bean

public JwtAccessTokenConverter jwtAccessTokenConverter(){

JwtAccessTokenConverter converter=new JwtAccessTokenConverter();

//设置加密/解密口令

converter.setSigningKey(SIGNING_KEY);

return converter;

}

}

4.2 资源服务令牌解析配置

2.将对象转换为json

//Gson-->toJson (需要自己找依赖)

//fastjson-->JSON (spring-cloud-starter-alibaba-sentinel)

//jackson-->writeValueAsString (spring-boot-starter-web)

package com.jt.resource.config;

import com.alibaba.fastjson.JSON;

import com.google.gson.Gson;

import com.fasterxml.jackson.databind.ObjectMapper;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableResourceServer;

import org.springframework.security.oauth2.config.annotation.web.configuration.ResourceServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configurers.ResourceServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.web.AuthenticationEntryPoint;

import org.springframework.security.web.access.AccessDeniedHandler;

import javax.servlet.http.HttpServletResponse;

import java.io.PrintWriter;

import java.util.HashMap;

import java.util.Map;

/**

* 资源服务器的配置,在这个对象

* 1)JWT 令牌解析配置(客户端带着令牌访问资源时,要对令牌进行解析)

* 2) 启动资源访问的授权配置(不是所有登陆用户可以访问所有资源)

*/

@Configuration

@EnableResourceServer 此注解会启动资源服务器的默认配置

@EnableGlobalMethodSecurity(prePostEnabled = true) //执行方法之前启动权限检查

public class ResourceServerConfig extends ResourceServerConfigurerAdapter {

@Autowired

private TokenStore tokenStore;

/**

* token服务配置

*/

@Override

public void configure(ResourceServerSecurityConfigurer resources) throws Exception {

//super.configure(resources);

//定义令牌生成策略,这里不是要创建令牌,是要解析令牌

resources.tokenStore(tokenStore);

}

/**

* 路由安全认证配置

*/

@Override

public void configure(HttpSecurity http) throws Exception {

//super.configure(http);

http.csrf().disable();//关闭跨域攻击

//放行所有的资源访问(对资源的方问不做认证)

http.authorizeRequests().anyRequest().permitAll();

//http.authorizeRequests().mvcMatchers("/resource/**")

// .authenticated(); //假如没有认证就访问会报401异常

//处理异常

http.exceptionHandling()

.accessDeniedHandler(accessDeniedHandler()); //403的异常处理 .拒绝访问的处理(AccessDeniedHandler类型对象)

}

@Bean

public AccessDeniedHandler accessDeniedHandler() { //返回 AccessDeniedHandler对象

return (request,response, exception)->{

Map<String,Object> map = new HashMap<>();

map.put("state", HttpServletResponse.SC_FORBIDDEN);//403

map.put("message", "抱歉,没有这个资源");

//1设置响应数据的编码

response.setCharacterEncoding("utf-8");

//2告诉浏览器响应数据的内容类型以及编码

response.setContentType("application/json;charset=utf-8");

//2.将对象转换为json

//1.fastjson-->JSON (spring-cloud-starter-alibaba-sentinel)

//String jsonStr= JSON.toJSONString(map);//fastjson

//2.Gson-->toJson (需要自己找依赖)

Gson gson = new Gson();

String jsonStr = gson.toJson(map);

//jackson-->writeValueAsString (spring-boot-starter-web)

//String jsonStr = new ObjectMapper().writeValueAsString(map);

PrintWriter writer = response.getWriter();

writer.println(jsonStr);

writer.flush();

};

}

}

4.3 设置资源访问的权限

在ResourceController的上传方法上添加 @PreAuthorize(“hasAuthority(‘sys:res:create')”)注解,用于告诉底层框架方法此方法需要具备的权限,

@PreAuthorize("hasAuthority('sys:res:create')")

@PostMapping("/upload/")

public String uploadFile(MultipartFile uploadFile) throws IOException {

...

}

不加权限,会报403异常,并且展示我们修改403异常的信息返回在控制台上

4.4 启动服务访问测试

4.4.1 访问auth认证授权服务获取token

启动服务(sca-auth,sca-resource-gateway,sca-resource)

执行POSTMAN ,访问 auth认证授权服务 http://localhost:9001/auth/oauth/token, 获取token

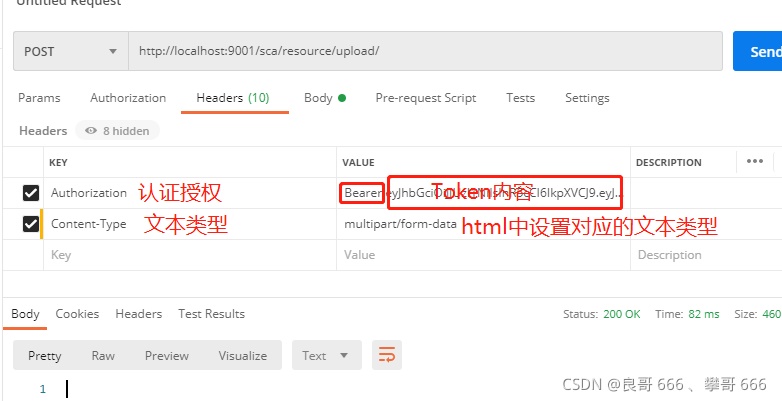

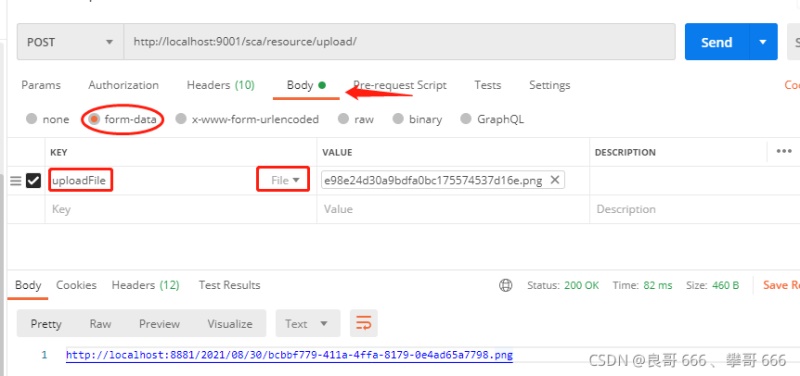

4.4.2 携带TOKEN访问资源服务器

复制access_token ,请求地址: http://localhost:9001/sca/resource/upload/

1.设置请求头(header),要携带令牌并指定请求的内容类型

2. 设置请求体(body),设置form-data,key要求为file类型,参数名与你服务端controller文件上传方法的参数名相同,值为你选择的文件

4.4.3 对403异常前端页面显示

function upload(file){

//定义一个表单

let form=new FormData();

//将图片添加到表单中

form.append("uploadFile",file);

let url="http://localhost:9000/sca/resource/upload/";

//异步提交方式1

axios.post(url,form,{headers:{"Authorization":"Bearer "+localStorage.getItem("accessToken")}})

.then(function (response){

let result=response.data;

if(result.state==403){

alert(result.message);

return;

}

alert("upload ok");

})

}

1.启动服务(sca-auth,sca-resource-gateway,sca-resource)

2.执行登陆 localhost:8080/login-sso.html 获取access_token令牌

3.携带令牌访问资源(url中的前缀"sca"是在资源服务器中自己指定的,你的网关怎么配置的,你就怎么写)

成功:

403异常,没有访问权限

4.5 Oauth2规范

oauth2定义了一种认证授权协议,一种规范,此规范中定义了四种类型的角色:

1)资源有者(User)

2)认证授权服务器(jt-auth)

3)资源服务器(jt-resource)

4)客户端应用(jt-ui)

同时,在这种协议中规定了认证授权时的几种模式:

1)密码模式 (基于用户名和密码进行认证)

2)授权码模式(就是我们说的三方认证:QQ,微信,微博,。。。。)

3)…

4.6 面试问题点

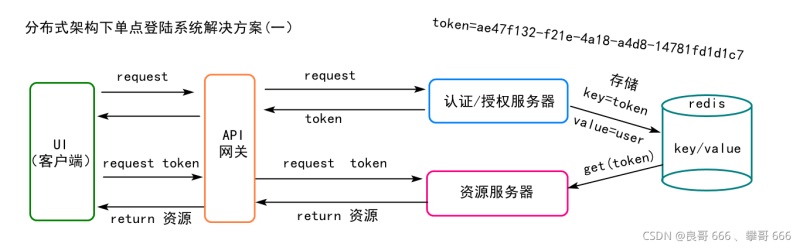

单点登陆系统的设计架构(微服务架构)

服务的设计及划分(资源服务器,认证服务器,网关服务器,客户端服务)

认证及资源访问的流程(资源访问时要先认证再访问)

认证和授权时的一些关键技术(Spring Security,Jwt,Oauth2)

FAQ 分析

为什么要单点登陆(分布式系统,再访问不同服务资源时,不要总是要登陆,进而改善用户体验)

单点登陆解决方案?(市场常用两种: spring security+jwt+oauth2,spring securit+redis+oauth2)

Spring Security 是什么?(spring框架中的一个安全默认,实现了认证和授权操作)

JWT是什么?(一种令牌格式,一种令牌规范,通过对JSON数据采用一定的编码,加密进行令牌设计)

OAuth2是什么?(一种认证和授权规范,定义了单点登陆中服务的划分方式,认证的相关类型)

…

5 Bug 分析

401 : 访问资源时没有认证。

403 : 访问资源时没有权限。

404:访问的资源找不到(一定要检查你访问资源的url)

405: 请求方式不匹配(客户端请求方式是GET,服务端处理请求是Post就是这个问题)

500: 不看后台无法解决?(error,warn)

…

到此这篇关于Java spring单点登录系统的文章就介绍到这了,更多相关Java单点登录内容请搜索我们以前的文章或继续浏览下面的相关文章希望大家以后多多支持我们!