kafka topic 权限控制(设置删除权限)

Kafka是由Apache软件基金会开发的一个开源流处理平台,由Scala和Java编写。Kafka是一种高吞吐量的分布式发布订阅消息系统,它可以处理消费者在网站中的所有动作流数据。 这种动作(网页浏览,搜索和其他用户的行动)是在现代网络上的许多社会功能的一个关键因素。 这些数据通常是由于吞吐量的要求而通过处理日志和日志聚合来解决。 对于像Hadoop一样的日志数据和离线分析系统,但又要求实时处理的限制,这是一个可行的解决方案。Kafka的目的是通过Hadoop的并行加载机制来统一线上和离线的消息处理,也是为了通过集群来提供实时的消息。

下面看下kafka topic 权限控制的内容:

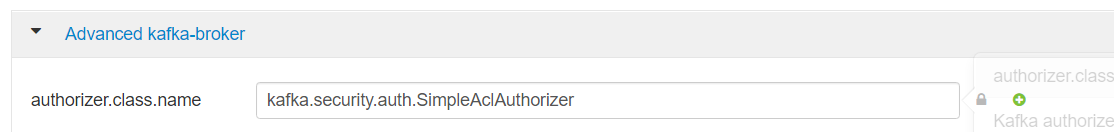

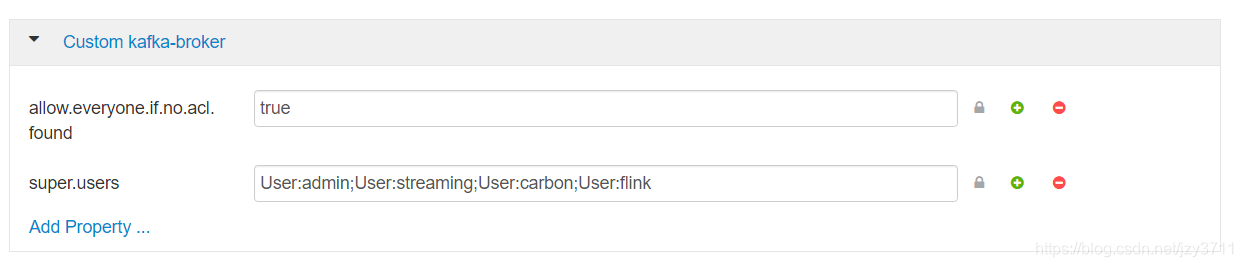

配置

设置权限

#查看权限 ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 --list #添加权限 ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -add --allow-principal User:streaming --allow-host 10.10.151.* --producer --topic carbon_file_test ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -add --allow-principal User:streaming --allow-host 10.10.151.* --producer --topic eve_agg_file ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -add --allow-principal User:streaming --allow-host 10.10.151.* --producer --topic flink_test_producer ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -add --allow-principal User:streaming --allow-host 10.10.151.* --consumer --topic flink_test_producer ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -add --allow-principal User:streaming --allow-host 10.10.151.* --consumer --group=* --topic flink_test_producer ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -add --allow-principal User:carbon --allow-host 10.10.151.* --consumer --group=* --topic carbon_file_test ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -add --allow-principal User:carbon --allow-host 10.10.151.* --consumer --group=* --topic eve_agg_file

删除权限

./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -remove --allow-principal User:streaming --allow-host 10.10.151.* --producer --topic carbon_file_test --force ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -remove --allow-principal User:streaming --allow-host 10.10.151.* --producer --topic eve_agg_file --force ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -remove --allow-principal User:streaming --allow-host 10.10.151.* --producer --topic flink_test_producer --force ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -remove --allow-principal User:streaming --allow-host 10.10.151.* --consumer --topic flink_test_producer --force ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -remove --allow-principal User:streaming --allow-host 10.10.151.* --consumer --group=* --topic flink_test_producer --force ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -remove --allow-principal User:carbon --allow-host 10.10.151.* --consumer --group=* --topic carbon_file_test --force ./kafka-acls.sh --authorizer-properties zookeeper.connect=test01:2181,test02:2181,test03:2181 -remove --allow-principal User:carbon --allow-host 10.10.151.* --consumer --group=* --topic eve_agg_file --force

命令参数

到此这篇关于kafka topic 权限控制(设置删除权限)的文章就介绍到这了,更多相关kafka topic 权限内容请搜索我们以前的文章或继续浏览下面的相关文章希望大家以后多多支持我们!

赞 (0)