mdesvc.exe后门查杀方法图文

病毒简介:

病毒名称:mdesvc.exe\Backdoor.Win32.IRCBot

中文别名:MSN蠕虫

文件长度:10752 byte

文件MD5:633fc2332287108885ba0633efd81601

依赖平台:Win 9X/ME/NT/2K/XP/2K3

病毒分析:

1、释放病毒副本:

%Systemroot%\system32\mdesvc.exe 10752 字节

2、添加注册表,开机启动:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

注册表值Logical Disk Detection = REG_SZ, "mdesvc.exe "

3、连接80.93.214.**,应该是IRC的服务器,接受远程控制。

4、感染病毒的计算机可以对IRC的下列命令做出响应:

Code:

PART

JOIN

QUIT :Removing

QUIT :Reconnecting

PONG

SYNC

…………

5、另外该MSN蠕虫变种可能源Yahoo Messenger(雅虎通)传播。

6、会查找MSN上的好友,可能发送病毒包和一些言语。

7、病毒体全部释放后,会调用CMD删除自身。

解决方法:

1、下载:SREng

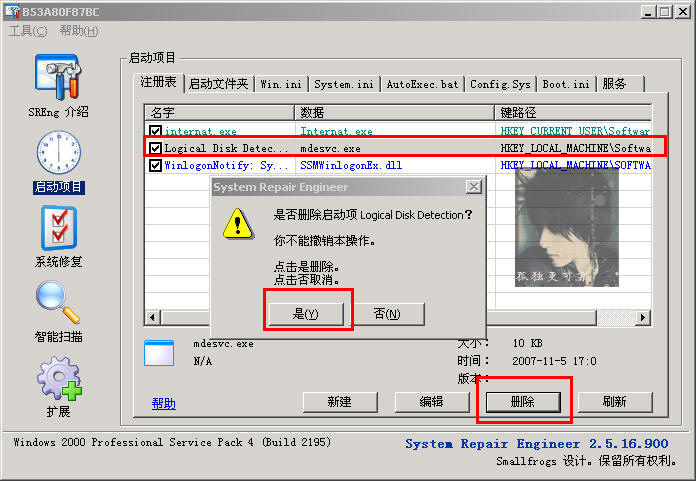

2、打开SREng,删除(如下图):

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

注册表值Logical Disk Detection = REG_SZ, "mdesvc.exe "

3、重启电脑,删除:

%Systemroot%\system32\mdesvc.exe 10752 字节

搞定病毒

相关推荐

-

mdesvc.exe后门查杀方法图文

病毒简介: 病毒名称:mdesvc.exe\Backdoor.Win32.IRCBot 中文别名:MSN蠕虫 文件长度:10752 byte 文件MD5:633fc2332287108885ba0633efd81601 依赖平台:Win 9X/ME/NT/2K/XP/2K3 病毒分析: 1.释放病毒副本: %Systemroot%\system32\mdesvc.exe 10752 字节 2.添加注册表,开机启动: HKEY_LOCAL_MACHINE\SOFTWARE\Microso

-

水牛(shuiniu.exe)手工查杀方法不用专杀工具

这是一个可以通过移动存储传播的恶性病毒,具有反病毒软件和下载木马的功能,且病毒采用了向svchost.exe注入病毒代码的方法保护自身,使其发现和删除更加困难,因其主文件名"ShuiNiu.exe",因此称病毒为"水牛"病毒. Quote: File: ShuiNiu.exe Size: 22069 bytes Modified: 2007年11月5日, 10:13:38 MD5: 1FA97A5E1766D6E668321838A6F3E536 SHA1: 943

-

md9.exe scvhost.exe 只木马下载者查杀方法

从http://www.ittool.cn/d123.exe 下载病毒文件 它使用rar自解压文件,广告,病毒 等很多垃圾软件,很恶心 查杀方法:www.360safe.com 下载即可删除

-

最新病毒变种sxs.exe及xeklsk.exe(柯南病毒)查杀方法

通过u盘传播的病毒sxs.exe威力向来很大,曾经n个计算机被他搞垮~~其变种也日益翻新,花样白出~~机房电脑又中毒了...各盘符下有隐藏的文件,图标是柯南头像的sxs.exe及autorun,病毒系统进xeklsk.exe. 通过文件夹选项不能显示隐藏文件. 经过反复查找,此病毒乃最新变种,网上给出查杀方法的很少~现提供如下,仅作参考: ---- 解决方案: ***提示:杀毒过程中注意盘符不要双击,点鼠标右键"打开"!*** 1.结束进程xeklsk.exe,sxs.exe及其他可疑

-

威金变种病毒的查杀方法

近来,威金变种病毒肆虐,不少人中招后被迫格式化所有分区,苦心保存的数据毁于一旦. 中了这种病毒的特征是:系统响应缓慢,玩网络游戏时会自动退出,硬盘里的EXE文件图标会变"花":到dos下用ghost恢复系统失败:如果不全盘格式化,重装系统也不能解决问题. 今天有幸遇到感染此种病毒的电脑,在机主几乎绝望的情况下清除了病毒,挽救了他多年积累的数据. 现在,偶把此次杀毒的过程贴上来,供遇到类似问题的网友参考. 清除病毒的步骤如下: 一.结束病毒进程,删除病毒的启动项. 1.开机按F8键,进安

-

u盘病毒清除 Discovery.exe查杀方法

这是之前niu.exe病毒的最新变种,最近该病毒的新变种传播又有所抬头,希望大家注意. Quote: File: Discovery.exe Size: 74240 bytes Modified: 2008年2月2日, 0:03:34 MD5: 2DA55F2A36E852EE6FC96D34DD520979 SHA1: 44CE8F1C1A02591A88867F421C0C658B200D94C1 CRC32: E20E292D 1.病毒运行后,衍生如下副本及文件: Quote: %syst

-

shualai.exe病毒及手工查杀方法

这是个利用ANI漏洞传播的木马群,其"动态插入进程"的功能是导致中招后杀毒困难的原因之一. 另:中招后,系统分区以外的.exe全被感染.这也是中此毒后的麻烦之处. 中招后的"症状":进程列表中可见shualai.exe进程. 建议:用SRENG扫份日志保存,以便弄清基本情况,便于后面的手工杀毒操作. 手工查杀流程如下(用IceSword操作): 1.禁止进程创建. 2.根据SRENG日志,先结束病毒进程shualai.exe以及所有被病毒模块插入的进程(病毒插入了哪

-

病毒的万能查杀方法第1/2页

发现病毒,无法清除怎么办? Q:发现病毒,但是无论在安全模式还是Windows下都无法清除怎么办? A:由于某些目录和文件的特殊性,无法直接清除(包括安全模式下杀毒等一些方式杀毒),而需要某些特殊手段清除的带毒文件.以下所说的目录均包含其下面的子目录. 1.带毒文件在\Temporary Internet Files目录下. 由于这个目录下的文件,Windows会对此有一定的保护作用(未经证实).所以对这个目录下的带毒文件即使在安全模式下也不能进行清除,对于这种情况,请先关闭其他一些程序软件,然

-

lssass.exe查杀及图文分析

lssass.exe可能是个木马(后门)一类的东东.瑞星19.39.30病毒库查不到此毒. 这个木马比较狡猾.处理时须仔细分辨真假.否则,容易上当! 木马运行后,用假SERVICES.EXE替换真正的系统程序services.exe(将C:\WINDOWS\system32\目录下的系统程序services.exe改名为hbaxcsnp.dll,移到C:\WINDOWS\system32\wins\目录):C:\WINDOWS\system32\目录下的SERVICES.EXE变为木马程序.这个

-

HDM.exe手工查杀U盘病毒的方法

HDM.exe是一个恶性的U盘病毒,其破坏力巨大,主要表现在以下几个方面: Quote: 1.使用恢复SSDT的方式破坏杀毒软件 2.IFEO映像劫持 3.关闭指定窗口 4.删除gho文件 5.破坏安全模式,以及显示隐藏文件功能 6.感染htm等网页文件 7.猜测密码通过局域网传播 8.通过U盘等移动存储传播 9.arp欺骗 具体分析如下: Quote: File: HDM.exe Size: 13312 bytes Modified: 2007年11月28日, 16:52:08 MD5: 7E

随机推荐

- 正则表达式、分组、子匹配(子模式)、非捕获子匹配(子模式)

- Redis教程(四):Hashes数据类型

- jQuery实现的网页竖向菜单效果代码

- 使用批处理实现软件的自动安装以安装搜狗拼音为例

- Oracle学习笔记(一)

- asp.net 删除项目文件/文件夹IIS重启,Session丢失问题

- js仿QQ邮箱收件人选择与搜索功能

- CodeIgniter上传图片成功的全部过程分享

- C#获取指定文件著作权信息的方法

- PHP上传图片进行等比缩放可增加水印功能

- React-Native Android 与 IOS App使用一份代码实现方法

- jQuery实现图片轮播特效代码分享

- php将会员数据导入到ucenter的代码

- 关于若干数据库数据插入性能的对比分析

- js事件监听器用法实例详解

- 计算字符串和文件MD5值的小例子

- 在PHP中运行Linux命令并启动SSH服务的例子

- yii2项目实战之restful api授权验证详解

- Android自定义View仿华为圆形加载进度条

- JavaScript中EventLoop介绍