Spring Cloud Config配置文件使用对称加密的方法

补充

使用Spring Cloud Config加密功能需要下载JCE扩展,用于生成无限长度的密文。链接:http://www.oracle.com/technetwork/java/javase/downloads/jce8-download-2133166.html

下载完成之后解压,把得到到两个Jar包复制到$JAVA_HOME\jre\lib\security目录下。

简介

在真实项目环境下,我们不会在配置文件中明文存储密码等机密性文本,以防被窃。Spring Cloud Config提供了加密方法,以使明文文本加密成密文存储在配置文件中。Spring Cloud Config提供了两种加密解密方式,一种是对称加密,一种是非对称加密。这篇文章将先展示如何使用对称加密。

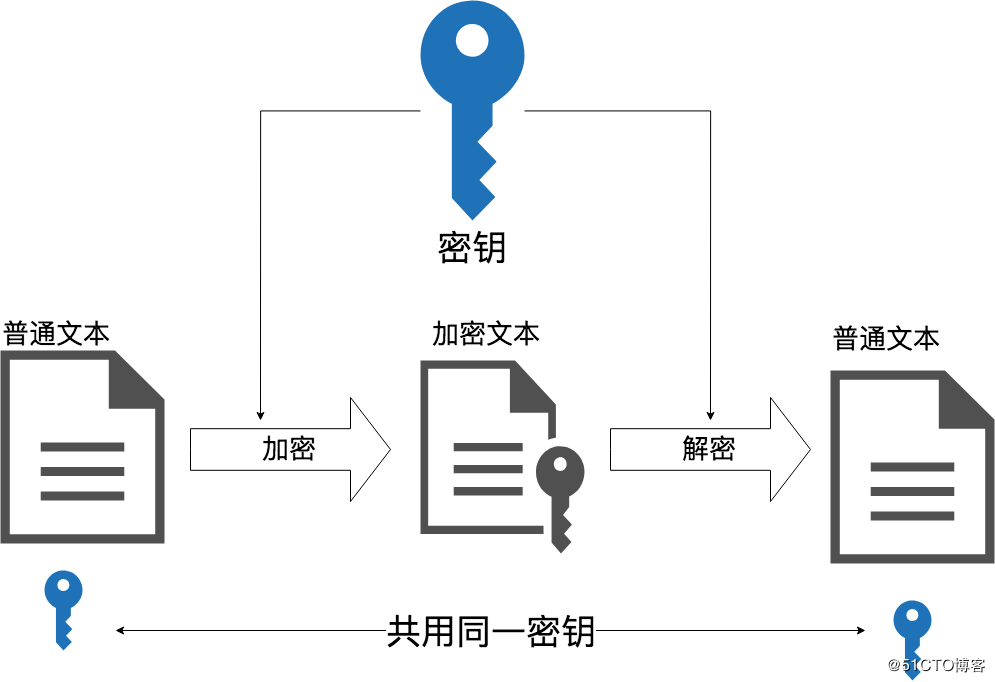

对称加密简介

对称加密即通信双方用同一密钥(key)对文本进行加密和解密。它有两种加密方式:

- Stream Cipher。对文本进行逐字节或逐字的进行加密。

- Block Cipher。取一定长度(block size)的字节加密成一个单元,长度不够或者不成block size倍数的用占位符填充。

对称加密是较为简单的一种方式,只要双方都拥有同一key就可以完成文本的加密和解密。不过对称加密的缺点是无法认证来源,即如果Alice和Bob正在通信,Alice使用key把加密后的文本传递给Bob,但是中途被Eve截取到了密文,然后Eve把密文转发给Bob,让Bob误以为Eve就是Alice,然后就会造成数据泄露。

项目源码

配置configserver

首先我们要先设置一个加密用到的Key,在我们的configserver项目中的bootstrap.yml配置文件中加入如下配置项:

encrypt: key: Thisismysecretkey

测试

我们用这个key加密我们的web-client的一个测试项。Spring Cloud Config提供了加密和解密的终端路径,/encrypt和/decrypt。启动configserver,然后我们用/encrypt这个终端加密我们的测试文本:

curl localhost:8888/encrypt -d 12345678

返回的结果是(结果每次都会不一样):

94c1027141add9844ec47f0be13caebb6b38ed1dcf99811b1a5cd2b874c64407

然后在我们的remote config仓库中,修改web-client.yml配置,新增一条配置:

test:

password: '{cipher}94c1027141add9844ec47f0be13caebb6b38ed1dcf99811b1a5cd2b874c64407'

这里的引号是必须的,然后{cipher}指明了这条数据项为密文。然后我们可以验证一下解密:

curl localhost:8888/decrypt -d 94c1027141add9844ec47f0be13caebb6b38ed1dcf99811b1a5cd2b874c64407

正常情况下会得到我们的12345678字符。然后我们通过url访问web-client.yml配置文件,会得到如下结果:

{ "name": "web-client",

"profiles": [

"default"

],

"label": null,

"version": "6b73c56449acee907fcf37e50892a3afddbf6335",

"state": null,

"propertySources": [

{

"name": "https://gitee.com/zxuqian/spring-cloud-config-remote/web-client.yml",

"source": {

"message": "此条消息来自于远程配置仓库",

"management.endpoints.web.exposure.include": "*",

"test.password": "12345678"

}

}

]

}

会看到解密后的test.password为12345678。

总结

以上所述是小编给大家介绍的Spring Cloud Config配置文件使用对称加密的方法,希望对大家有所帮助,如果大家有任何疑问请给我留言,小编会及时回复大家的。在此也非常感谢大家对我们网站的支持!

您可能感兴趣的文章:

- Spring cloud config 配置文件加密方式

- Spring Cloud Config RSA简介及使用RSA加密配置文件的方法

- Spring Cloud Config对特殊字符加密处理的方法详解