使用Nginx实现端口转发TCP代理的实现示例

目录

- 需求产生背景

- 为什么要使用Nginx实现

- 使用Nginx实现端口转发

- 安装依赖

- 下载并安装

- 启动并检查服务是否正常

需求产生背景

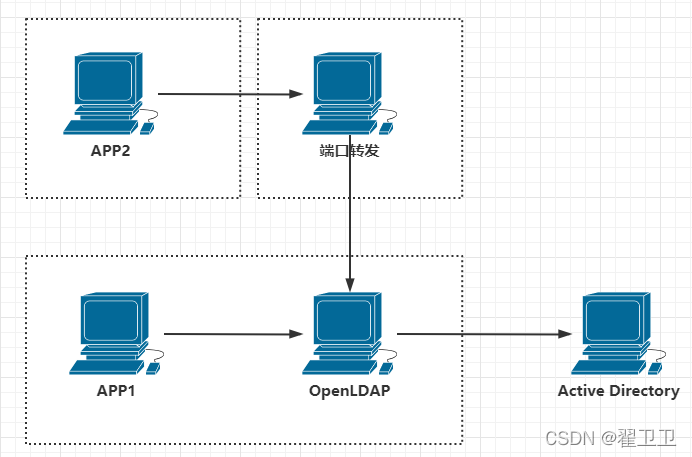

最近同事在测试和生产环境中分别部署了一套应用,由于应用只能集成LDAP,而我们公司使用的是AD,于是我搭建了一个OpenLDAP服务,账号先通过lsc从AD同步到OpenLDAP,然后使用saslauthd传递身份验证到AD。在测试环境中我们的应用能够连接LDAP登录,但是在生产环境中却无法访问到OpenLDAP服务器,我不想重复的在生产环境重新安装维护一套OpenLDAP服务,这个过程比较繁琐,还需通过定时任务每天让AD的账号与OpenLDAP同步,于是我想这可以通过端口转发实现,节点之间的拓扑大概像下面这样。

为什么要使用Nginx实现

在百度上搜索端口转发,实现的方式有很多种,多数都是通过Iptables实现,但是我分别在Ubuntu和CentOS服务器上测试过都没生效,无奈选择Nginx来实现

使用Nginx实现端口转发

如果我们的操作系统比较新,可以直接直接通过软件源安装nginx,只要nginx版本大于1.9默认是支持TCP代理的。

检查nginx是否支持TCP代理

nginx -V

当我们在输出的配置参数中包含

--with-stream说明nginx是支TCP代理的

安装依赖

RHEL/CentOS/Fedora

yum install -y pcre* openssl*

Debian/Ubuntu

apt-get install zlib1g-dev libpcre++-dev openssl

下载依赖

wget http://labs.frickle.com/files/ngx_cache_purge-2.3.tar.gz tar -zxvf ngx_cache_purge-2.3.tar.gz -C /usr/local/src

下载并安装

下载源码包

wget http://nginx.org/download/nginx-1.9.9.tar.gz

解压

tar -zxf nginx-1.9.9.tar.gz

编译安装

cd nginx-1.9.9 ./configure --prefix=/usr/local/nginx \ --add-module=/usr/local/src/ngx_cache_purge-2.3 \ --with-http_stub_status_module --with-stream make && make install;

修改配置文件

/usr/local/nginx/conf/nginx.conf

events {

...

}

stream {

upstream ldap {

hash $remote_addr consistent;

server 192.168.1.8:389;

}

server {

listen 1389;

proxy_connect_timeout 5s;

proxy_timeout 5s;

proxy_pass ldap;

}

}

http {

...

}

这个示例我们将本地的1389端口转发到192.168.1.8的389端口上

启动并检查服务是否正常

启动nginx服务

/usr/local/nginx/sbin/nginx

检查nginx进程

netstat -anput | grep nginx

到此这篇关于使用Nginx实现端口转发TCP代理的实现示例的文章就介绍到这了,更多相关Nginx端口转发TCP代理内容请搜索我们以前的文章或继续浏览下面的相关文章希望大家以后多多支持我们!

赞 (0)