Docker开启安全的TLS远程连接访问方式

目录

- 1.1 不安全的远程访问方式

- 1.1.1 编辑docker.service文件:

- 1.1.2 重新加载Docker配置生效

- 1.1.3 警告!

- 2.1 建立基于TLS数字签名的安全连接

1.1 不安全的远程访问方式

1.1.1 编辑docker.service文件:

vi /usr/lib/systemd/system/docker.service

找到 [Service] 节点,修改 ExecStart 属性,增加 -H tcp://0.0.0.0:2375

ExecStart=/usr/bin/dockerd -H fd:// --containerd=/run/containerd/containerd.sock -H tcp://0.0.0.0:2375

这样相当于对外开放的是 2375 端口,当然也可以根据自己情况修改成其他的。

1.1.2 重新加载Docker配置生效

systemctl daemon-reload systemctl restart docker

我们通过浏览器访问 2375 测试一下,格式为:http://ip:2375/version

如果无法访问的话,可以尝试一下开放防火墙2375端口,具体命令如下:

firewall-cmd --zone=public --add-port=2375/tcp --permanent firewall-cmd --reload

如果还是不能访问,如果使用的机器是云服务器,比如阿里云、腾讯云等等,需要到服务器安全组规则中看看是否开放2375端口,如未配置,增加该端口配置即可。

这样我们就可以直接在Idea中的Docker插件中直接连接测试了:

1.1.3 警告!

以上方法切勿在生产环境中使用,鄙人亲身经历。这种方法就跟你Redis对外开放6379还不设置密码一样。

我上次这么干,就被黑了。

想黑你的机器很简单,因为2375端口被暴露在了公网那么任意人员都可访问你宿主机上的docker。就可以用你的docker创建一个ubuntu,并且创建volume数据卷通道,挂载到你宿主机的/etc目录在。

这样你的主机root密码就会被窥探了。然后别人就可以以root权限利用你的docker在你的机器上挖矿了。

2.1 建立基于TLS数字签名的安全连接

1、创建CA私钥和CA公钥

首先创建一个ca文件夹用来存放私钥跟公钥

mkdir -p /usr/local/ca cd /usr/local/ca

然后在Docker守护程序的主机上,生成CA私钥和公钥:

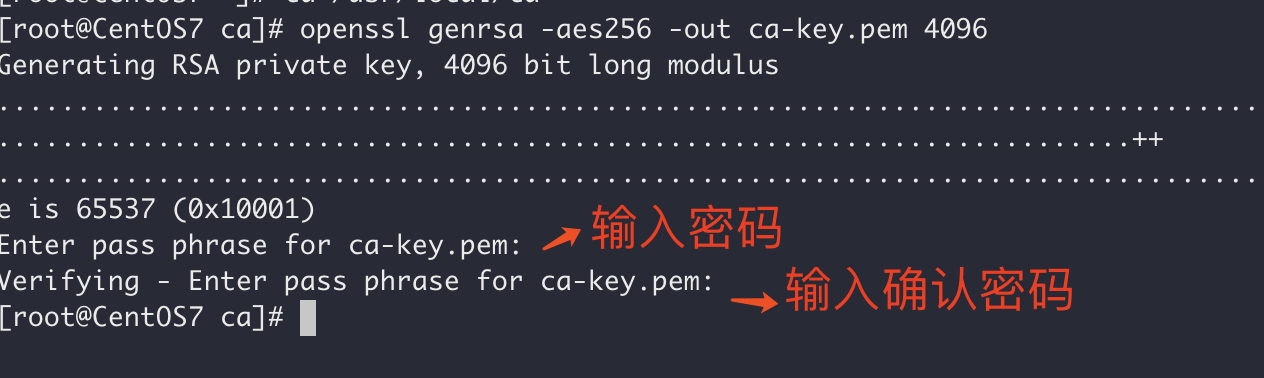

openssl genrsa -aes256 -out ca-key.pem 4096

执行完如上指令后,会要求我们输入密码才能进行下一步,在这我将密码设置为:niceyoo

2、补全CA证书信息

执行如下指令:

openssl req -new -x509 -days 365 -key ca-key.pem -sha256 -out ca.pem

然后依次输入:访问密码、国家、省、市、组织名称、单位名称、随便一个名字、邮箱等。为了省事,组织、单位之类的我都用 niceyoo 代替了。

niceyoo cn beijing beijing niceyoo niceyoo niceyoo apkdream@163.com

至此,CA证书就创建完成了,有了CA之后,就可以创建服务器密钥和证书签名请求(CSR)了,确保“通用名称”与你连接Docker时使用的主机名相匹配。

3、生成server-key.pem

openssl genrsa -out server-key.pem 4096

4、用CA签署公钥

这一步相当重要以往的教程在这一步都是这样但是注意有坑!!!下面的命令先别急着敲!

下面有两种方式一种是写你宿主机IP或者域名的方式,但是我试了好多遍用IP的方式始终报错。一定要用域名的方式!!

可能有同学疑惑我的主机没有绑定域名呀?这里的域名可以自己随便写比如我写的就是

openssl req -subj "/CN=docker-deamo" -sha256 -new -key server-key.pem -out server.csr

然后比如我的腾讯云上的机器IP是123.456.789

我在本地用IDEA远程连接的时候地址就应该是https://docker-deamo:2375

注意这样写还是无法解析这个域名的毕竟是自定义的,你需要在本地hosts文件中定义。如果你不是windows下,linux的hosts文件再etc目录下:

这样就OK了!

由于可以通过IP地址和DNS名称建立TLS连接,因此在创建证书时需要指定IP地址。例如,允许使用10.211.55.4进行连接:

openssl req -subj "/CN=10.211.55.4" -sha256 -new -key server-key.pem -out server.csr

如果你是用的网址(比如:www.sscai.club)则替换一下即可:

openssl req -subj "/CN=www.sscai.club" -sha256 -new -key server-key.pem -out server.csr

注意:这里指的ip或者是域名,都是指的将来用于对外的地址。

5、匹配白名单

这里同样建议只用域名的方式也就是说在DNS后面只填写域名不要用IP。

echo subjectAltName = DNS:$HOST,IP:XX.XX.XX.XX,IP:XX.XX.XX.XX >> extfile.cnf

使用时将$HOST替换为自己的ip地址或者网址,这取决于你对外暴漏的docker链接是ip还是网址。

docker-deamo 服务器上的 docker,只允许ip地址为221.217.177.151的客户连接

echo subjectAltName = DNS:docker-deamo,IP:221.217.177.151 >> extfile.cnf

6、执行命令

将Docker守护程序密钥的扩展使用属性设置为仅用于服务器身份验证:

echo extendedKeyUsage = serverAuth >> extfile.cnf

7、生成签名整数

openssl x509 -req -days 365 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem \ -CAcreateserial -out server-cert.pem -extfile extfile.cnf

执行后需要输入上方设置的密码

8、生成客户端的key.pem

openssl genrsa -out key.pem 4096 openssl req -subj '/CN=client' -new -key key.pem -out client.csr

9、要使秘钥适合客户端身份验证

创建扩展配置文件:

echo extendedKeyUsage = clientAuth >> extfile.cnf echo extendedKeyUsage = clientAuth > extfile-client.cnf

10、生成签名整数

openssl x509 -req -days 365 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem \ -CAcreateserial -out cert.pem -extfile extfile-client.cnf

生成cert.pem,需要再次输入之前设置的密码:niceyoo

11、删除不需要的文件,两个整数签名请求

生成后cert.pem,server-cert.pem您可以安全地删除两个证书签名请求和扩展配置文件:

rm -v client.csr server.csr extfile.cnf extfile-client.cnf

12、可修改权限

为了保护您的密钥免于意外损坏,请删除其写入权限。要使它们仅供您阅读,请按以下方式更改文件模式:

chmod -v 0400 ca-key.pem key.pem server-key.pem

证书可以使对外可读的,删除写入权限以防止意外损坏:

chmod -v 0444 ca.pem server-cert.pem cert.pem

13、归集服务器证书

cp server-*.pem /etc/docker/ cp ca.pem /etc/docker/

14、修改Docker配置

使Docker守护程序仅接收来自提供CA信任的证书的客户端的链接

vim /lib/systemd/system/docker.service

将 ExecStart 属性值进行替换:

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/usr/local/ca/ca.pem --tlscert=/usr/local/ca/server-cert.pem --tlskey=/usr/local/ca/server-key.pem -H tcp://0.0.0.0:2375 -H unix:///var/run/docker.sock

15、重新加载daemon并重启docker

systemctl daemon-reload systemctl restart docker

我们去IDEA中的docker模块验证一下,先看一下之前的连接:

显然是无法连接了,此时我们需要去拿到docker宿主机创建的证书,使用证书才可以进行连接:

拉取这四个证书文件至本地文件夹,这个文件夹将用于在idea指定,需要说的是,TCP 里的链接需要改成 Https 格式,具体内容如下图所示:

到此这篇关于Docker开启安全的TLS远程连接访问方式的文章就介绍到这了,更多相关Docker开启TLS远程连接内容请搜索我们以前的文章或继续浏览下面的相关文章希望大家以后多多支持我们!