java防盗链在报表中的应用实例(推荐)

今天我们来聊聊Java防盗链,多说无用,直接上应用案例。

这里所用的工具是报表软件FineReport,搭配有决策系统(一个web前端展示系统,主要用于权限控制),可以采用java防盗链的方式来实现页面权限。

浏览器中直接输入报表URL的时候,它的头文件是空的,因此,可以在访问的时候做两个判断:头文件是否为空以及以什么页面进行跳转,如果不符合跳到错误页面即可。

什么是Referer?

这里的 Referer 指的是HTTP头部的一个字段,也称为HTTP来源地址(HTTP Referer),用来表示从哪儿链接到目前的网页,采用的格式是URL。换句话说,借着 HTTP Referer 头部网页可以检查访客从哪里而来,这也常被用来对付伪造的跨网站请求。

什么是空Referer,什么时候会出现空Referer?

首先,我们对空Referer的定义为,Referer 头部的内容为空,或者,一个HTTP请求中根本不包含Referer头部。

那么什么时候HTTP请求会不包含Referer字段呢?根据Referer的定义,它的作用是指示一个请求是从哪里链接过来,那么当一个请求并不是由链接触发产生的,那么自然也就不需要指定这个请求的链接来源。

比如,直接在浏览器的地址栏中输入一个资源的URL地址,那么这种请求是不会包含Referer字段的,因为这是一个“凭空产生”的HTTP请求,并不是从一个地方链接过去的。

在防盗链设置中,允许空Referer和不允许空Referer有什么区别?

在防盗链中,如果允许包含空的Referer,那么通过浏览器地址栏直接访问该资源URL是可以访问到的;

但如果不允许包含空的Referer,那么通过浏览器直接访问也是被禁止的。

操作步骤

1、添加class文件

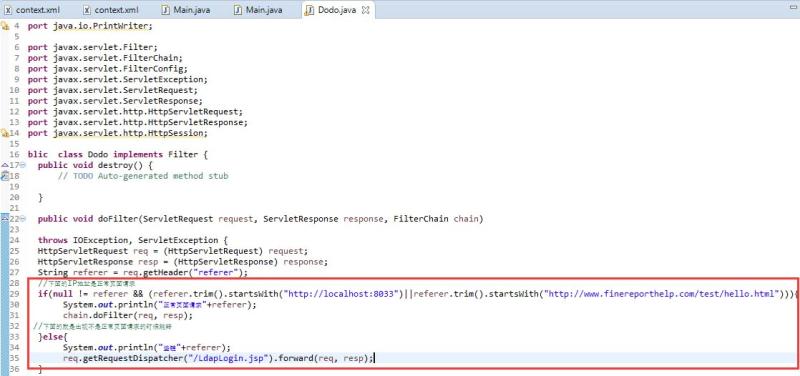

编写一个类文件,用来判断头文件是否为空,代码如下:

package com.fr.test;

import java.io.IOException;

import java.io.PrintWriter;

import javax.servlet.Filter;

import javax.servlet.FilterChain;

import javax.servlet.FilterConfig;

import javax.servlet.ServletException;

import javax.servlet.ServletRequest;

import javax.servlet.ServletResponse;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import javax.servlet.http.HttpSession;

public class Dodo implements Filter {

public void destroy() {

// TODO Auto-generated method stub

}

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain)

throws IOException, ServletException {

HttpServletRequest req = (HttpServletRequest) request;

HttpServletResponse resp = (HttpServletResponse) response;

String referer = req.getHeader("referer");

//下面的IP地址是正常页面请求

if(null != referer && (referer.trim().startsWith("http://localhost:8033")||referer.trim().startsWith("http://www.finereporthelp.com/test/hello.html"))){

System.out.println("正常页面请求"+referer);

chain.doFilter(req, resp);

//下面的就是出现不是正常页面请求的时候跳转

}else{

System.out.println("盗链"+referer);

req.getRequestDispatcher("/LdapLogin.jsp").forward(req, resp);

}

}

public void init(FilterConfig arg0) throws ServletException {

// TODO Auto-generated method stub

}

}

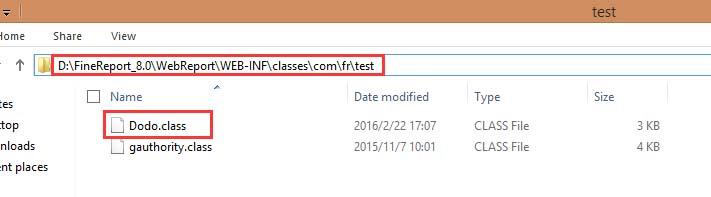

将Dodo.java编译成class文件,并放在%TOMCAT_HOME%\WebReport\WEB-INF\classes\com\fr\test目录下。

将Dodo.java编译成class文件,并放在%TOMCAT_HOME%\WebReport\WEB-INF\classes\com\fr\test目录下。

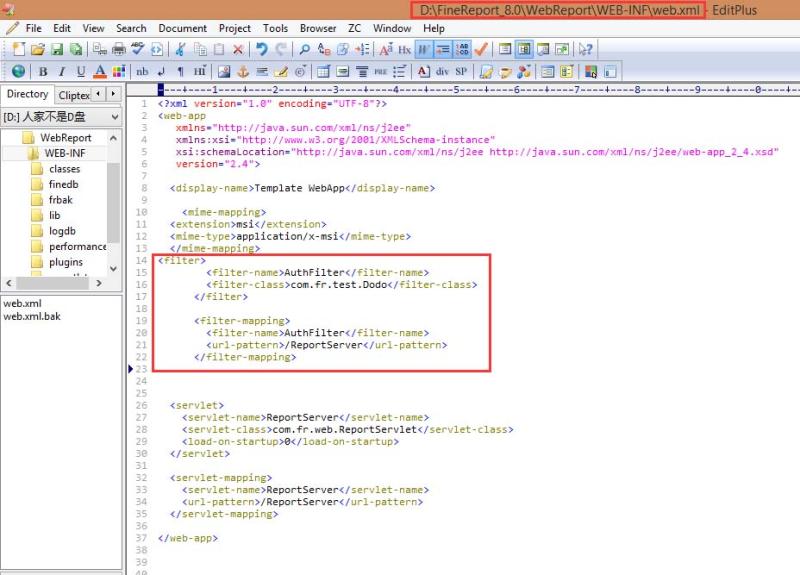

2、修改web.xml文件

打开%TOMCAT_HOME%\webapps\WebReport\WEB-INF下的web.xml文件,配置一个过滤filter,在出现ReportServer的时候执行过滤,代码如下:

<filter> <filter-name>AuthFilter</filter-name> <filter-class>com.fr.test.Dodo</filter-class></filter> <filter-mapping> <filter-name>AuthFilter</filter-name> <url-pattern>/ReportServer</url-pattern> </filter-mapping>

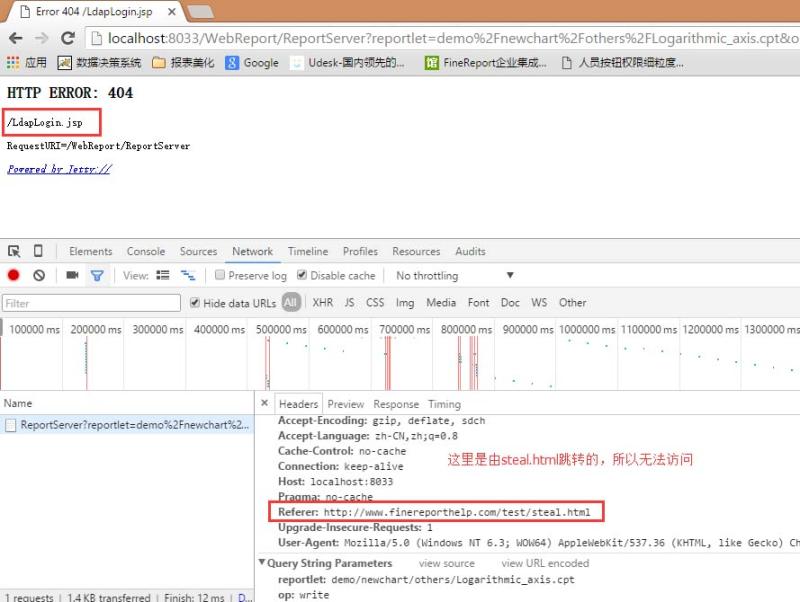

两步就可以搞定,如果属于盗链,则跳转至上述的LdapLogin错误页面,这里没有LdapLoign页面,所以直接跳转404。如果还想实现数据权限,则可以通过单点登录或者session注入的方式。

效果测试

准备两个html文件

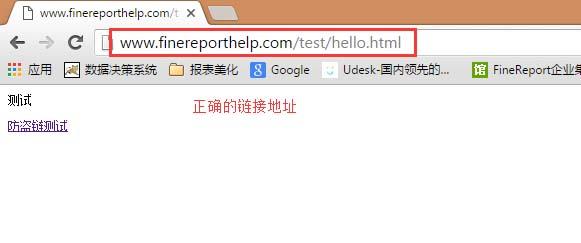

假设hello.html是正确的网址

<html> <body> <p>测试</p> <a href="http://localhost:8033/WebReport/ReportServer?reportlet=demo%2Fnewchart%2Fothers%2FLogarithmic_axis.cpt&op=write">防盗链测试</a> </body> <html>

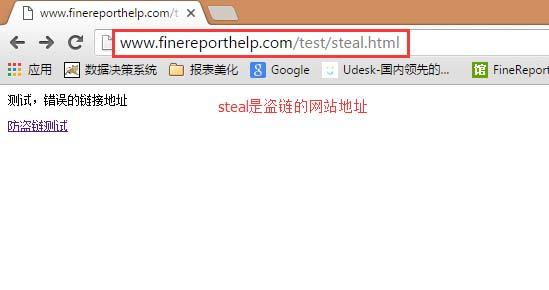

假设steal.html是盗链的网址

<html> <body> <p>测试,错误的链接地址</p> <a href="http://localhost:8033/WebReport/ReportServer?reportlet=demo%2Fnewchart%2Fothers%2FLogarithmic_axis.cpt&op=write">防盗链测试</a> </body> </html>

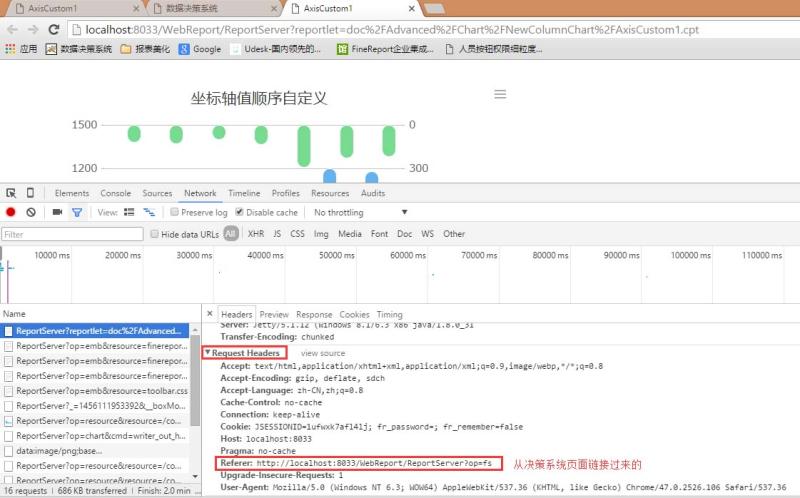

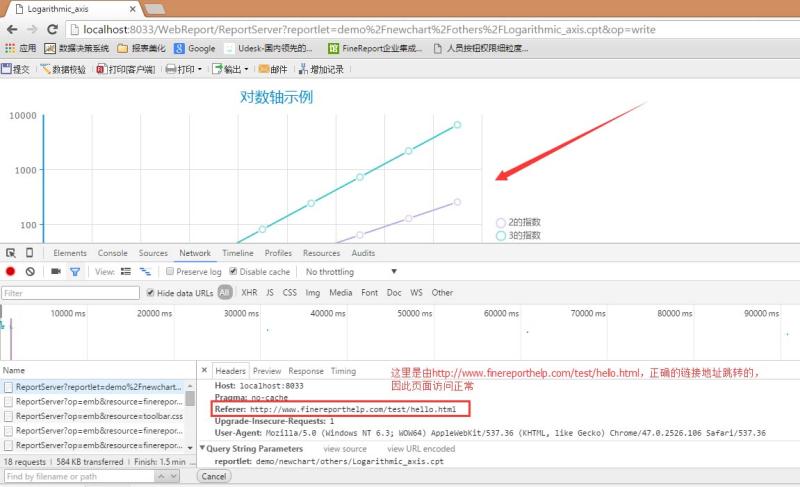

情况一

通过hello.html跳转,跳转链接正确,即referer不为空且正确

情况二

通过steal.html跳转,跳转链接错误,即referer不为空且错误

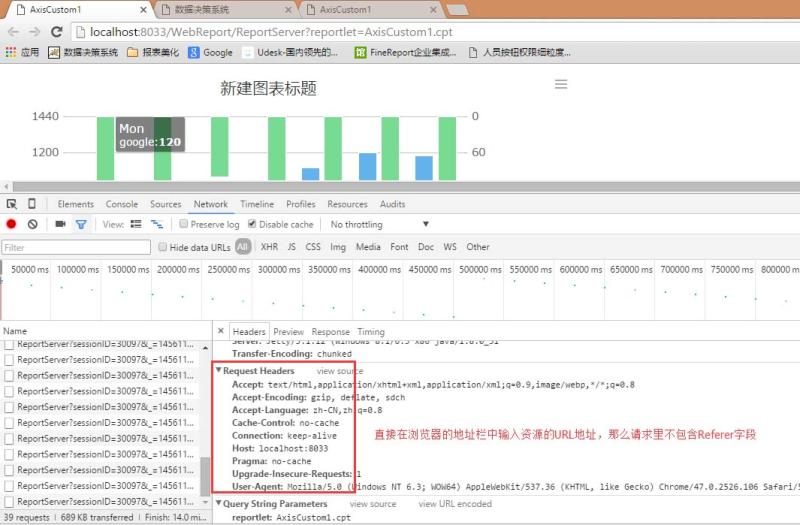

情况三

直接访问URL地址,即referer为空

以上这篇java防盗链在报表中的应用实例(推荐)就是小编分享给大家的全部内容了,希望能给大家一个参考,也希望大家多多支持我们。